Wir verbringen täglich mehrere Stunden aktiv und noch deutlich länger passiv vernetzt mit elektronischer Gerätschaft. Doch meist bleibt dabei verborgen, was hinter den Vorhängen hübscher Benutzeroberflächen geschieht.

Dienstagmorgen, 7.00 Uhr. Mein Handywecker klingelt. Ich wische ihn aus und bleibe noch kurz liegen. Mit dem Handy in der Hand schaue ich, was es Neues auf Instagram gibt. Ich stoppe kurz über einem mir peinlichen Post eines halbnackten Bekannten, gucke ihn mir an, will ihn aber nicht liken. Noch schlaftrunken stoße ich mit meiner Mitbewohnerin zusammen. Sie grüßt und verlässt gerade das Haus. Sie ist gut gelaunt und hört gerade eine Spotify-Zusammenstellung, die zu ihrer Dienstagmorgenlaune passt. Noch ein paar Youtube-Videos beim Frühstück, noch mal auf Insta – ein Post über die Fehltritte eines Politikers, der mich aufregt. Like. Dann auf zur Uni, mit Musik von Spotify. Mein Handy verbindet sich automatisch mit dem WLAN, die Vorlesung ist didaktisch schlecht gestaltet, und so lasse ich mich ablenken und schreibe ein paar Nachrichten auf Whatsapp.

Es ist 10.00 Uhr und Zeit für eine Zwischenbilanz. Aus meinen Handlungen, an denen mein Handy heute morgen beteiligt war, lässt sich schon viel über mich sagen: Ich bin Student (Uni-WLAN), ein Dienstagmorgenmuffel (Google-Wecker), dienstags in der Vorlesung bin ich eher aus Pflichtgefühl (Whatsapp beziehungsweise Facebook sowie Google), Aufenthaltsdauer (unter anderem Google), Musikgeschmack (Spotify), Mitbewohnerin (gleiches WLAN), Menschen, mit denen ich interagiere und wie ich sie finde (Instagram, Facebook), Dinge, die ich peinlich, aber interessant finde (Instagram), …

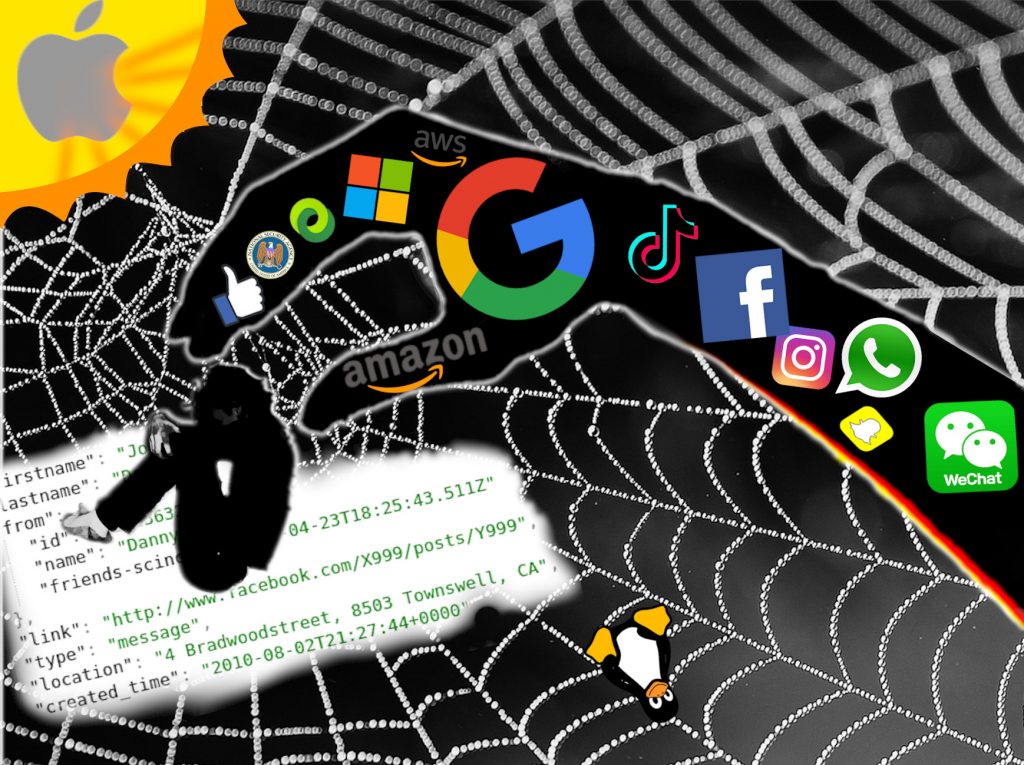

Wenn ich Google und sein Smartphone-Betriebssystem Android, Facebook und seine konzerneigenen Apps Whatsapp und Instagram, Amazon, Twitter et cetera nutze, speichern diese dauerhaft Daten über mich. Welche Daten? Vor allem Metadaten, also „Daten über Daten“: etwa, wann ich wem geschrieben habe, wo ich das getan habe und über welches Gerät. Diese Daten besitzen für sich schon eine enorme Aussagekraft, da sich hieraus detaillierte Profile über mich und mein Umfeld erstellen lassen. Ich nutze also eine Hand voll Plattformen, die enorme Datenmengen über mich sammeln.

Was können unsere Daten?

Die Daten sind für die großen Internet- und Werbekonzerne spannend, weil sie diese nutzen können, um Muster in unserem Verhalten zu analysieren. Wenn ich die silbernen Ohrringe auf Amazon vorgeschlagen bekomme, die ich gerade in einem Laden gekauft habe, ist das keine Magie, sondern Mustererkennung, da ich mich im Vorhinein ähnlich verhalten habe wie andere Menschen auch. Das funktioniert nur, wenn man sehr große Mengen an Daten hat, die man miteinander vergleichen kann, um so maschinell Regelmäßigkeiten festzustellen.

Der große Reiz, auch solche Daten zu sammeln, von denen man nicht weiß, ob man sie braucht, besteht darin, dass sich die Möglichkeit ergeben kann, auch Dinge herauszufinden, nach denen man nicht gesucht hat oder von denen man nichts wusste. Es lassen sich auch Bekanntschaftsnetzwerke analysieren (A kennt B über C), die interessant sein können.

Die Mustererkennung wird genutzt, um uns möglichst gut personalisierte Werbung anzeigen zu können. So kann ich etwa auf Facebook als Werbetreibender genau auswählen, ob meine Anzeigen etwa Reiche, Konservative oder Hardrock-Interessierte erreichen sollen. Besonders gut auf Facebook funktionieren die Anzeigen: „Deine Freundin A hat einen Filter für Pflanzenrechte auf ihr Profilbild gesetzt, tu du das jetzt auch!“ – ein typischer Fall von sozialem Druck.

Letzten Endes verdienen die meisten großen Internetkonzerne mit Werbung ihr Geld. Nicht ich bin also der Kunde, sondern der Werbetreibende.

Die Geheimdienste

Aber nicht nur Unternehmen sammeln meine Daten, um Profit daraus zu schlagen. Auch staatliche Geheimdienste tragen immer mehr Informationen zusammen. Die fünf größten Internetkonzerne der westlichen Staaten – genannt GAFAM, also Google, Amazon, Facebook, Apple, Microsoft – stammen allesamt aus den USA und unterliegen somit deren Rechtsgrundlagen. In den USA gibt es Gesetze, die Firmen dazu verpflichten, ihre gespeicherten Daten an Geheimdienste, wie die NSA, weiterzugeben. Geheim tagende gerichtsähnliche Institutionen legitimieren die massenhafte Überwachung der Geheimdienste, in Deutschland (G10-Kommission) wie in den USA (FISC).

Die Geheimdienste sammeln auch Daten, indem sie gezielt Knotenpunkte anzapfen. So wurde zum Beispiel bekannt, dass der Bundesnachrichtendienst (BND) den größten Internetknotenpunkt der Welt in Frankfurt überwacht – trotz rechtlicher Bedenken seitens des betreibenden Unternehmens. Auch die strategische Schwächung von sicherheitstechnischer Entwicklung und der Einbau von Abhörschnittstellen gehören zum Handwerk der Geheimdienste, insbesondere der NSA; beispielsweise bei Mobilfunkstandards oder Routern.

Da der BND, der Britische Nachrichtendienst GCHQ oder die NSA nicht das gesamte Internet alleine überwachen können, kooperieren die Geheimdienste der westlichen Staaten miteinander. Hier gibt es eine Reihe von Allianzen, wodurch sie in der Lage sind, Informationen auszutauschen und durch gegenseitige Überwachung das Verbot der Überwachung eigener Bürger:innen zu umgehen.

Das Ausmaß des Mitschnitts von E‑Mails, Telefonaten, SMS und des gesamten europäischen Datenverkehrs ist enorm. Nach Angaben des NSA-Whistleblowers William Binney werden 80 Prozent aller Telefonate aufgenommen und gespeichert. Die Geheimdienste haben also Zugriff auf einen wesentlich größeren Pool an Daten über mich und meine Mitmenschen als eine einzelne Plattform wie Google.

2013 sagte der weltbekannte Whistleblower Edward Snowden gegenüber dem „Guardian“: „Mit diesen Fähigkeiten wird die große Mehrheit der menschlichen Kommunikation automatisch und verdachtslos geschluckt. Wenn ich mir Ihre Emails oder das Telefon Ihrer Frau anschauen wollte, müsste ich nur Abfangschlüssel setzen. Ich komme an Ihre Emails, Passwörter, Telefongesprächsdaten, Kreditkarten.“ Die meisten der so erfassten Daten stehen also in keinem relevanten Zusammenhang zu einem Verdacht.

Ziele und Möglichkeiten der Überwachung für Geheimdienste

Nach den Anschlägen des 11. September 2001 wurde unter der „War on Terror“-Doktrin die massenhafte Überwachung enorm ausgeweitet. Die US-Bevölkerung sollte nun vor den zu Zeiten des Antikommunismus teilweise unterstützten Milizen im Nahen Osten geschützt werden. Tatsächlich hatte der „War on Terror“ jedoch einen umgekehrten Effekt.

Aber auch Industrie- und Wirtschaftsspionage können Anreiz für Überwachung sein. Manche Staaten verfolgen im politischen Kontext auch das Ziel, besser auf Verhandlungen vorbereitet zu sein. Beispielsweise wurde auch Angela Merkels Handy abgehört.

Und nicht zuletzt kann die Überwachung ein Instrument für autokratische Staaten sein, ihre Bevölkerung in den Griff zu bekommen. So wird in China zur Zeit ein Punktesystem für das Verhalten der Bürger eingeführt.

Die möglichen Konsequenzen einer solchen Überwachung sind umfangreich. Es besteht die Gefahr der ungewollten Ausnutzung von eingebauten Hintertüren durch Dritte. Darüber hinaus erweitern sich die Mittel psychologischer und propagandistischer Manipulation.

Was getan werden kann

Der Weg aus der massenhaften Überwachung ist nicht aussichtslos. Ein einfacher und komfortabler Schritt ist die Nutzung eines Adblockers. Dieser blockiert nämlich nicht nur Werbung, sondern auch Tracker, die das Internetverhalten verfolgen. Empfehlenswert ist der Adblocker ublock Origin. Der Open Source (= quelloffene) Internet-Browser Firefox bietet auch von Haus aus einige Funktionen zum Blockieren von Trackern. Suchmaschinen wie Startpage oder DuckDuckGo geben an, keine personalisierten Daten zu speichern.

Zur Kommunikation ist besonders die Ende-zu-Ende-Verschlüsselung empfehlenswert. Das heißt, dass eine gesendete Nachricht vom Empfang bis zur Zustellung von niemandem sonst gelesen werden kann. Facebooks Whatsapp nutzt die Ende-zu-Ende-Verschlüsselung. Dennoch ist Whatsapp nicht als Messenger zu empfehlen. Facebook gibt an, einen großen Pool an Metadaten zu sammeln und auszuwerten. Außerdem ist Facebook gewillt, seine Plattformen geschlossen zu halten, um Nutzer:innen an sich zu binden. Des Weiteren gibt es Bestrebungen von Seiten der USA, die Verschlüsselungsstandards langfristig zu schwächen. Alternativen sind hier zum Beispiel Matrix, Wire oder Signal. Telegram ist nicht zu empfehlen, da es seine Nachrichten standardmäßig nicht Ende-zu-Ende-verschlüsselt. E‑Mails ebenfalls nicht, weil sie in der Regel gar nicht verschlüsselt werden.

Vor allem ist Open Source empfehlenswert. Hier ist der Quellcode der Software frei einsehbar und oft von Menschen mit idealistischem Anspruch geschrieben. Für Android gibt es die Playstore-Alternative Fdroid. Selbst wenn der PC mit Windows 10 überlastet zu sein scheint, ist er mit einem freien Betriebssystem wie Linux Mint meist noch gut zu nutzen.

Politisch ist es notwendig, mehr für die öffentliche Förderung von Open Source, Sicherheits- und dezentralerer Kommunikationstechnologie zu tun, um Alternativen voranzutreiben. Also schön vernetzen, auf die Straße gehen und andere überzeugen.

Mögliche Ansatzpunkte für eine effektivere Kontrolle der Geheimdienste gibt es viele. Man könnte beispielsweise die verschiedenen parlamentarischen Kontrollgremien kombinieren, die Publizierung der meist nicht sicherheitsrelevanten Geheimdokumente als Druckmittel gegen eigene Nachrichtendienste nutzen oder die Geheimdienste durch Kürzungen der weiter steigenden Budgets disziplinieren.

Auch wenn es manchmal umständlich erscheint: Vor dem Wechsel zu einem neuen Messenger sollte man sich nicht scheuen. Je mehr wir wegkommen von monopolistisch agierenden Softwarefirmen hin zu dezentraleren Lösungen (wie zum Beispiel dem Matrix-Messenger), desto kleiner wird das Machtungleichgewicht zwischen uns und den großen Datenkraken.

An dieser Stelle könnte personalisierte Werbung stehen, perfekt auf Dich zugeschnitten. Wenn wir wüssten, welche Artikel Du gelesen oder einfach nur überblättert hast. Ob Du die hastuzeit online oder in Papierform liest. Wo Du unser Heft aufgesammelt hast. Ob Du es mitnimmst oder zurücklegst …

Zum Glück stehen uns diese Informationen nicht zur Verfügung. Deshalb werben wir hier für unseren Podcast hastuGehört. Clara Hoheisel, Laurin Weger und Stefan Kranz diskutieren über die dunklen und hellen Seiten der digitalen Überwachung. Zu finden ist der Podcast auf hastuzeit.de, Spotify und anderen Podcast-Plattformen.